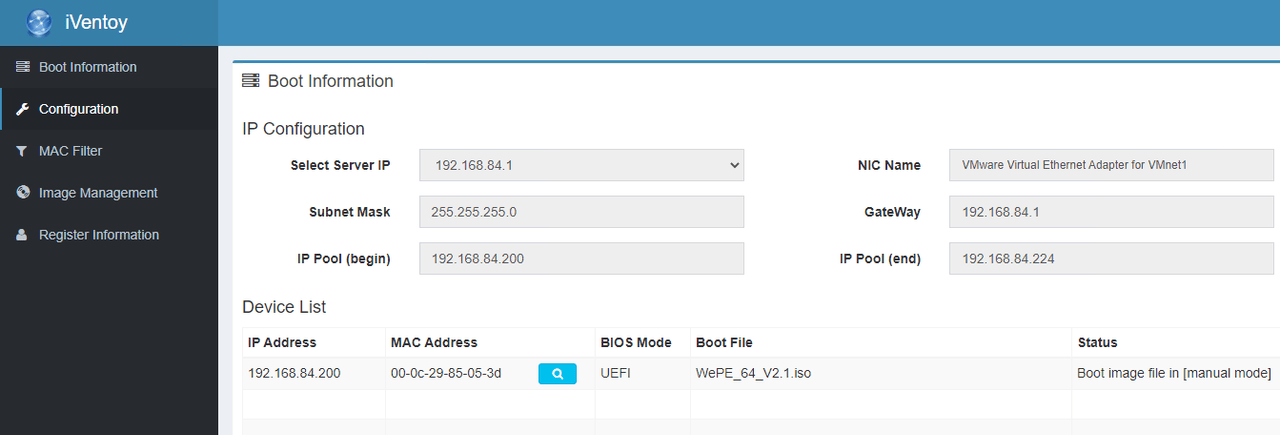

近期,网络安全领域引发了一场关于网络操作系统镜像分发工具iVentoy的讨论。这款由知名开源工具Ventoy作者于去年6月推出的新项目,旨在通过网络传输操作系统镜像,实现多台设备的系统启动与安装,其便捷性备受关注。然而,5月7日发布的一篇技术博客指出,iVentoy的1.0.2版本存在潜在安全问题,引起了用户和业内人士的广泛关注。

据了解,iVentoy作为PXE服务器的增强版,支持x86 Legacy BIOS、IA32 UEFI、x86_64 UEFI和ARM64 UEFI等多种启动模式,能够兼容超过110种操作系统,包括Windows、Linux和VMware等。其操作简便,管理员只需将ISO镜像放置到指定目录,客户端便可通过PXE启动方式加载系统镜像进行安装,这一特点使其在市场上获得了不少青睐。

然而,近日一些用户在GitHub及Reddit平台上反馈称,在Windows系统下安装iVentoy 1.0.2版本时,发现该工具会加载未经验证的内核驱动,并附带一个名为“JemmyLoveJenny EV Root CA0”的自签名证书。这些文件在VirusTotal平台上被标记为可疑,同时Windows Defender也发出了警告提示,引发了用户对iVentoy安全性的担忧。

面对这一质疑,iVentoy的开发者Hailong Sun(网名longpanda)迅速作出回应。他解释说,问题源于工具在WinPE环境中使用了开源项目httpdisk的驱动来实现网络挂载ISO镜像。由于Windows系统要求驱动必须经过签名,他曾尝试采用已签名的httpdisk驱动版本,但遗憾的是,新版Windows不再接受该签名。为了解决这个问题,他最终选择以测试模式启动WinPE来绕过签名检查。

同时,Hailong Sun强调,这些未签名的驱动仅在内存中运行,并不会写入最终的操作系统。他还透露,在最新发布的1.0.21版本中,已经移除了涉及问题的驱动代码和证书调用逻辑,从而消除了潜在的安全隐患。

此次事件再次提醒了广大用户,在选择和使用开源工具时,需要谨慎评估其安全性。同时,对于开发者而言,也需要在追求功能便捷性的同时,更加注重产品的安全性和稳定性。