随着企业数字化转型的加速,以及远程办公成为新的工作模式,传统的网络安全边界正在逐渐模糊。虚拟专用网络(VPN)作为过去保障远程访问安全的主要手段,如今正面临着前所未有的挑战。据Gartner预测,到2026年,将有60%的企业淘汰VPN,转而采用更为先进的零信任架构。

这一转变背后,是网络安全理念的根本性革新。传统的网络安全基于静态边界防御,认为只要数据在边界内就是安全的。然而,随着云计算、物联网等技术的普及,这种观念已经过时。零信任架构则摒弃了这种假设,遵循“永不信任,持续验证”的原则,对每一次访问都进行严格的身份验证和权限评估。

在架构逻辑上,VPN和零信任有着本质的区别。VPN通过加密隧道连接内外网,但这种方式存在端口暴露、静态权限分配等问题,容易被黑客利用。而零信任架构则隐藏了所有端口,仅允许通过动态验证的合法用户访问资源。例如,采用增强型软件定义边界(SDP)技术的零信任解决方案,可以确保只有经过严格身份验证的用户才能访问特定资源。

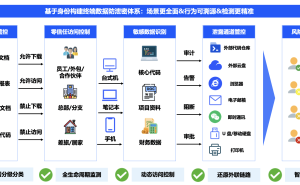

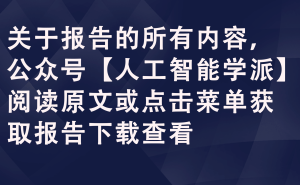

在权限管理方面,VPN通常采用粗放的IP/MAC地址授权方式,用户一旦接入内网,就可以访问所有资源。这种管理方式存在很大的安全隐患。而零信任架构则基于最小权限原则,结合角色、设备状态、地理位置等上下文信息动态授权。这种方式可以确保用户只能访问其所需资源,从源头上杜绝越权操作。

零信任架构还注重终端安全的全程覆盖。与传统的VPN相比,零信任架构通过终端检测响应(EDR)、漏洞修复、病毒查杀等功能构建立体防护体系,确保终端设备的安全性。这种全方位的安全防护可以有效防止黑客通过终端设备入侵企业网络。

然而,这并不意味着零信任架构可以完全取代VPN。在某些特定场景下,VPN仍然具有其独特的价值。例如,在简单的远程接入场景(如员工访问邮件系统)中,VPN具有成本优势。一些老旧系统或特定协议(如IPsec)可能难以快速迁移至零信任架构。因此,在很长一段时间内,VPN和零信任架构将共存并互补。

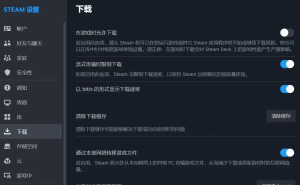

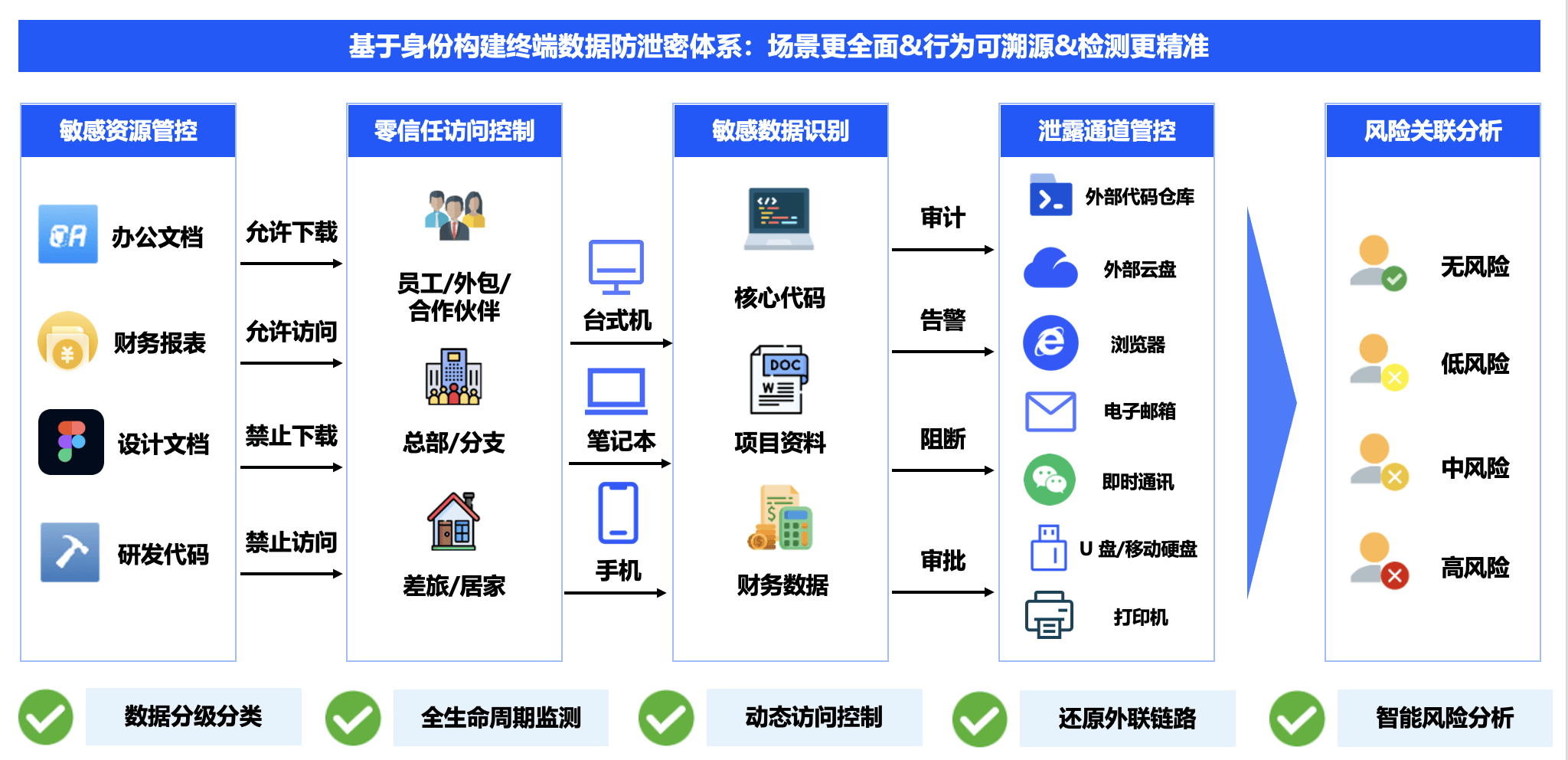

实际上,许多企业已经开始了从VPN向零信任架构的渐进式替代。他们通常从远程办公场景切入,逐步扩展至分支接入、特权访问等领域。在这个过程中,一些厂商还尝试将VPN功能集成至零信任平台,以实现平滑过渡。例如,某零信任解决方案通过“零信任接入”模块,既兼容传统VPN协议,又融入了零信任的动态认证与权限治理功能。

零信任架构在多个领域展现出了其强大的优势。在混合办公场景中,零信任架构可以支持全球员工通过浏览器安全访问云端资源,避免了VPN的复杂配置和性能瓶颈。在数据敏感场景中,零信任架构通过动态水印、沙箱隔离等技术有效防止了数据泄露。在多云架构场景中,零信任架构还可以统一管理跨云资源访问,解决了VPN在混合云环境下的兼容性问题。

随着技术的不断演进和行业实践的深入,零信任架构正在逐步成为企业网络安全的主流选择。然而,VPN在某些特定场景下仍然具有其不可替代的作用。因此,企业应该根据自身需求和实际情况,灵活选择适合的网络安全解决方案。